Se o utilizador os concede, o ransomware bloqueia o dispositivo e mostra uma mensagem exigindo pagamento, sob a ameaça de vender informação pessoal no mercado negro:

“Você tem que nos pagar, caso contrário iremos vender a sua informação pessoal no mercado negro a cada 30 minutos. GARANTIMOS 100% QUE TODOS OS SEUS FICHEIROS SERÃO RESTAURADOS DEPOIS DE RECEBERMOS O PAGAMENTO. DESBLOQUEAREMOS O DISPOSITIVO MÓVEL E ELIMINAREMOS TODOS OS SEUS DADOS DO NOSSO SERVIDOR! DESLIGAR O SEU TELEFONE NÃO SERVIRÁ DE NADA, TODOS OS SEUS DADOS ESTÃO ARMAZENADOS NOS NOSSOS SERVIDORES! PODEMOS AINDA VENDÊ-LOS PARA SPAM, FALSIFICAR A SUA IDENTIDADE, COMETER CRIMES BANCÁRIOS, ETC. Recolhemos e descarregamos todos os seus dados pessoais. Temos toda a informação sobre as suas redes sociais, contas bancárias e cartões de crédito. Recolhemos todos os dados sobre os seus amigos e familiares”.

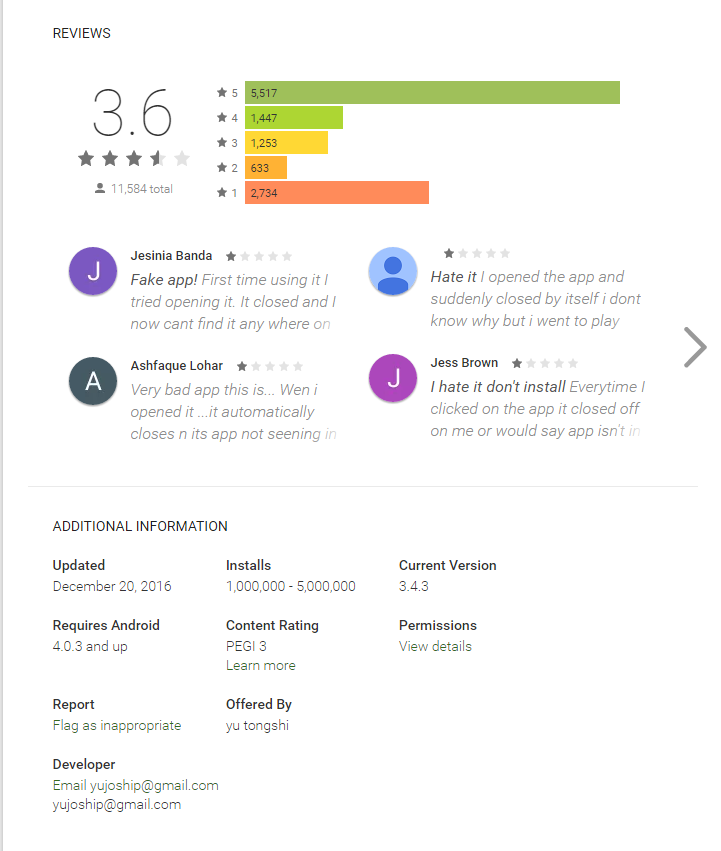

O pedido de resgate de 0,2 Bitcoins (aproximadamente 165 euros) é muito mais elevado do que o anteriormente visto até agora nos ransomware móveis. Em comparação, o DataLust pedia apenas euros. O pagamento é feito para uma conta Bitcoin concreta, mas até ao momento não foram detetados quaisquer pagamentos efetuados.

O Charger é uma ameaça muito peculiar, já que em vez de instalar campanhas de publicidade fraudulentas, ataca diretamente a carteira dos utilizadores. À semelhança do FakeDefender e do DataLust, isto pode ser um indicador do maior esforço dos criadores de malware móvel no sentido de se colocarem ao nível dos de ransomware para PCs.

Similar a outros malwares vistos no passado, verifica a configuração local do dispositivo e não é executado se o dispositivo se encontrar na Ucrânia, Rússia ou Bielorrússia. Isto acontece provavelmente para evitar que os criadores do malware sejam processados nos seus próprios países ou sejam extraditados.

A maioria dos programas maliciosos que se encontram na loja oficial do Google contém só um pequeno executável que posteriormente descarrega o malware completo no dispositivo. O Charger, no entanto, utiliza um envoltório mais pesado, que torna mais difícil que o malware permaneça oculto. Os criadores incluíram técnicas avançadas para aumentar as suas capacidades de evasão e manter-se no Google Play o maior tempo possível. Quando a Check Point descobriu a ameaça, contactou a equipa responsável pelo Android para que eliminassem a app infetada e tomassem as medidas corretas de proteção.

Para se protegerem contra o Charger, e contra ameaças similares, a Check Point recomenda utilizar software de prevenção de ameaças móveis. O malware que ataca smartphones e tablets disparou nos últimos tempos. Contar com uma solução de proteção avançada é a única forma de estar um passo à frente dos cibercriminosos.

A

A